9分钟破解比特币密钥:谷歌量子论文对加密货币的真正影响

2026年4月7日——你已看到那些耸动的新闻标题:谷歌宣称量子计算机能在9分钟内破解比特币私钥。多数报道充斥着危言耸听,本文将揭示真相。

3月31日,谷歌量子人工智能团队与以太坊基金会的贾斯汀·德雷克、斯坦福大学的丹·博内联合发表论文。同日,加州理工学院与Oratomic公司发布的第二篇论文证实,相关硬件进展远超学界预期。这两项研究首次为加密货币行业长期模糊应对的量子威胁提供了精确数据支撑。

以下是论文的核心发现、潜在风险规模及最新时间线评估。

九分钟攻击机制

所有加密钱包都依赖密钥对体系。公钥如同账户地址,是网络识别用户的凭证;私钥则是资金控制权凭证。现行安全模型基于一个基本假设:无人能从公钥逆向推导私钥。传统计算机确实无法做到,但运行肖尔算法的量子计算机可以。

谷歌论文的关键结论:在高速时钟量子架构(超导量子比特)上,该推导过程仅需9至12分钟。

设想实际场景:当你发送加密货币时,交易过程中网络会短暂暴露公钥。传统计算机无法利用这点,但足够强大的量子计算机能在区块确认前完成公钥捕获→私钥推导→资金转移的全流程。谷歌团队称之为“实时消费攻击”,而9-12分钟恰好在主流区块链的确认时间窗口内。

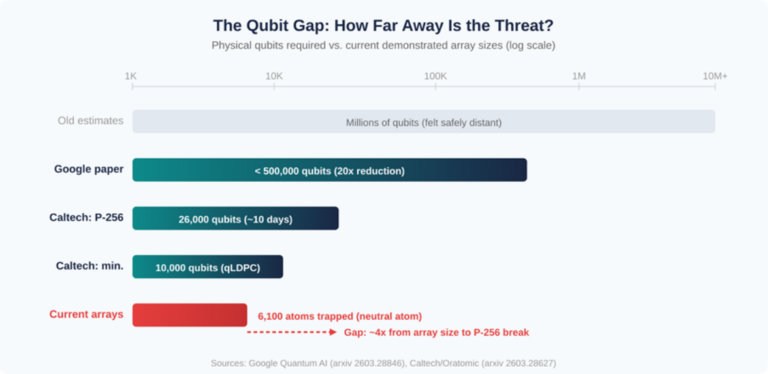

此前学界预估这类攻击需要数百万物理量子比特,令人安心。但谷歌论文将需求骤降至不足50万物理量子比特(约1200个逻辑量子比特与9000万托佛利门),降幅达20倍。

两类攻击模式

论文区分了两种攻击场景,风险评估需注意其差异:

实时消费攻击针对传输中的交易。公钥在广播至确认期间短暂可见。在高速时钟量子系统(如超导量子比特)上,攻击者可与区块时间赛跑获胜;而低速架构(中性原子、离子阱)目前尚不构成威胁。

静态攻击针对链上公钥已暴露的存量资金。包括:早期P2PK格式地址(永久存储公钥)、重复使用的地址(首次转账即暴露公钥)、以及比特币2021年升级的Taproot(P2TR)格式(默认暴露公钥)。在高速系统上完成攻击需18-23分钟,但无时间限制。

静态攻击暴露的风险规模尤为严峻。

实际风险规模

谷歌团队量化了两大链的脆弱面:

比特币:690万BTC存储在公钥已暴露的地址中,包括中本聪时代的P2PK输出、重复使用地址及Taproot地址。论文指出Taproot实为量子安全的退步——这项旨在提升隐私的升级反而暴露了本应隐藏的公钥。

以太坊:约2050万ETH处于公钥暴露的账户中。论文预估前1000个脆弱账户可在15小时内破解。

花旗研究院2026年1月报告(QuSecure专家参与撰写)给出了具体金额:约25%的比特币(按现价价值5000-6000亿美元)面临量子威胁。

硬件进展有多近?

加州理工团队的论文给出了答案:采用新型纠错码qLDPC后,运行肖尔算法仅需1万个可重构原子量子比特。传统表面码方案每个逻辑量子比特需约1000个物理量子比特,而qLDPC方案将物理量子比特需求降低161倍,使硬件需求从百万级骤降至万级。

当前中性原子阵列已实现6100个原子的囚禁能力。这意味着密码学相关量子机器与现有技术的差距,已从三个数量级缩小至四倍左右。

尽管工程挑战(扩展原子阵列、维持错误率、优化大规模系统操作)确实存在,但该研究呈现的是具体架构而非理论推演。

加密世界为何不能坐等协议升级

银行可一夜更新系统,但区块链需要社区共识、协议升级乃至耗时数年的硬分叉。谷歌论文列举了五种以太坊特有攻击载体(包括验证者惩罚漏洞及blob交易漏洞),提出缓解方案(承诺-揭示机制、私有内存池、密钥轮换),但均需尚未启动的协议层改动。

比特币同样面临治理难题。论文讨论了针对脆弱地址的处置方案(强制迁移期限、销毁机制、恢复侧链),每个选项都可能引发争议。治理时间表以年计,硬件进展却在按月加速。

研究者选择保密的内容

该论文出现量子计算研究史无前例的细节:团队采用零知识证明验证成果,即在证明方法有效性的同时隐藏具体实施细节。过去几十年量子计算论文始终公开完整方法论,但该团队认为现在这样做已不安全。

这个编辑决定本身传递了比量子比特数量更重要的信息——全球顶尖量子研究机构认为,此项攻击的具体细节危险到必须保密。当研究者开始将自身成果视为安全威胁时,时间线答案已不言自明。

当前应对措施

对于交易所、托管服务、DeFi协议及钱包基础设施运营商:

- 立即审计风险敞口,识别控制范围内公钥暴露的地址(含P2PK、重复使用地址及Taproot输出)

- 优先升级链外基础设施的加密体系(TLS/API认证/内部通信),现有后量子加密标准(FIPS 203-205)已可立即部署

- 若需硬分叉实现抗量子特性,须即刻启动工程及治理流程

个人持有者建议:

- 将资金从公钥暴露地址(含Taproot)迁移至交易时才暴露公钥的地址

- 分散持仓以减少单点风险

- 关注核心开发团队的协议级迁移提案